– Commercial –

Une alerte discrète qui ouvre un débat plus giant

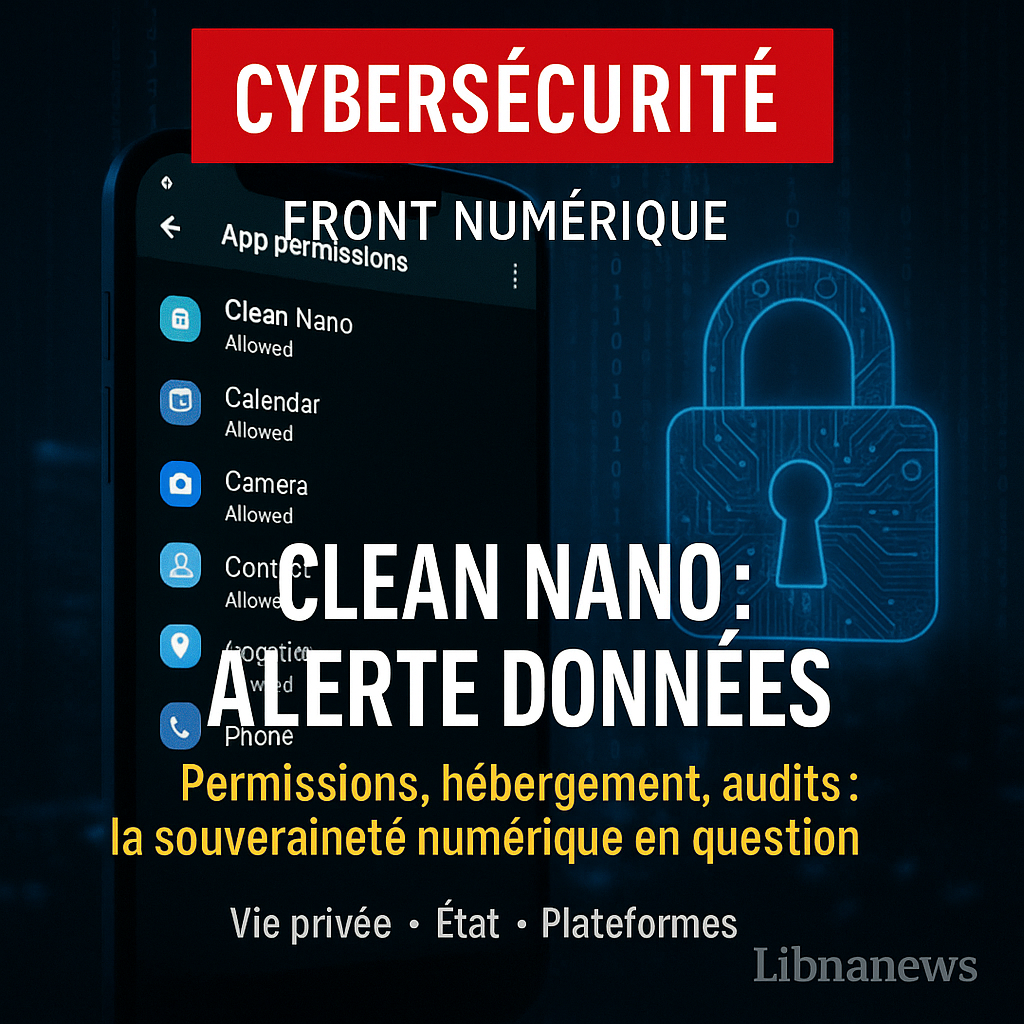

Lorsque des spécialistes libanais du numérique publient une mise en garde sur une utility baptisée Clear Nano, le sujet semble, au départ, très method. Il s’agit, expliquent-ils, d’un logiciel de « nettoyage » et d’optimisation de smartphones, proposé comme answer pour libérer de la mémoire, supprimer des fichiers temporaires et accélérer des appareils vieillissants. Un outil parmi d’autres dans un univers saturé d’functions de ce sort.

Mais en examinant de plus près le fonctionnement du programme, les consultants relèvent plusieurs éléments inquiétants. L’utility demande un giant éventail d’autorisations, allant bien au-delà de ce qui est nécessaire à une easy fonction de nettoyage. Elle recueille des données de localisation, accède à des informations sur les contacts et les functions installées, communique avec des serveurs distants dont la localisation n’est pas clairement indiquée. Les situations d’utilisation, rédigées dans un jargon juridique dense, ne disent rien de précis sur la façon dont ces données sont stockées, analysées ou revendues.

L’alerte ne porte donc pas seulement sur Clear Nano elle-même, mais sur ce qu’elle révèle : un écosystème numérique où des hundreds of thousands de Libanais installent des functions sans réelle visibilité sur ce qui est fait de leurs informations. Les téléphones, devenus helps de la vie personnelle, bancaire, professionnelle et même administrative, se transforment en capteurs permanents, dont les données circulent bien au-delà des frontières nationales.

Des smartphones devenus guichets de l’État

Providers en ligne et dépendance aux appareils personnels

Depuis quelques années, le Liban a commencé à dématérialiser une partie de ses procédures administratives. Demandes d’extraits d’état civil, paiement de certaines taxes, session de dossiers, accès à des plateformes éducatives ou sanitaires : autant de providers qui, progressivement, ont été mis en ligne. Faute d’infrastructures publiques suffisantes, ce mouvement s’est fait, en grande partie, through les smartphones des citoyens.

Pour un nombre croissant de Libanais, le téléphone est désormais le principal outil d’accès à l’État. C’est par cet écran qu’ils téléchargent des formulaires, suivent des dossiers, consultent des résultats, reçoivent des notifications. La crise de l’électricité, la faiblesse de l’équipement informatique domestique et la fermeture de nombreuses agences physiques ont encore renforcé cette tendance.

Dans ce contexte, l’alerte sur Clear Nano prend une autre dimension. Si un easy utilitaire de « nettoyage » peut, en théorie, aspirer des fragments de données liés à des usages administratifs, bancaires ou de santé, la query de la souveraineté numérique ne relève plus de l’abstraction. Elle touche à la capacité de l’État à protéger les interactions qu’il a lui-même encouragées avec ses citoyens.

Purposes officielles, bibliothèques et boîtes noires

Le problème ne se limite pas aux functions purement commerciales. Dans plusieurs pays, des programmes développés pour des administrations se sont révélés dépendre de bibliothèques ou de providers tiers, souvent hébergés à l’étranger. Des modules de suivi, de publicité ou de statistiques ont parfois été intégrés sans audit approfondi, exposant les utilisateurs à des collectes de données dont l’administration elle-même n’avait pas pleinement conscience.

Au Liban, la faiblesse des moyens alloués à la sécurité informatique des establishments publiques rend ce risque particulièrement aigu. Beaucoup de projets numériques sont réalisés dans l’urgence, avec des budgets limités, en s’appuyant sur des prestataires qui réutilisent des options prêtes à l’utilization. Dans ces situations, la frontière entre « utility officielle » et « boîte noire » method devient floue.

L’alerte sur Clear Nano, en montrant que des autorisations excessives peuvent être dissimulées derrière des interfaces rassurantes, pose une query easy et difficile : qui audite réellement les codes, les bibliothèques, les flux de données des functions utilisées dans les administrations, dans les écoles, dans les hôpitaux ? Et avec quels moyens ?

Une souveraineté numérique fragmentée

Données hébergées à l’étranger, absence de maîtrise de l’infrastructure

La souveraineté numérique ne se limite pas à la query des functions. Elle touche à l’ensemble de la chaîne : où sont hébergées les données, qui contrôle les infrastructures, quels sont les cadres juridiques applicables. Or, une partie importante des informations générées au Liban est stockée sur des serveurs situés hors du pays.

Les boîtes mail utilisées par les administrations, les paperwork partagés dans des providers de stockage en ligne, les échanges entre fonctionnaires, les dossiers de travail des écoles ou des universités, les données shoppers de nombreuses entreprises nationales passent par des centres de données étrangers. Pour des raisons de coût, de disponibilité des providers ou de simplicité, le recours à des plateformes internationales s’est imposé comme une norme.

Cette externalisation rend le pays dépendant de législations qui lui échappent. Les données stockées dans un centre en Europe, aux États-Unis ou ailleurs obéissent aux lois du pays où se trouvent les serveurs. Des autorités étrangères peuvent, dans certains cas, y accéder, ou exiger des informations auprès des opérateurs. Le Liban n’est, dans cette configuration, ni maître du stockage, ni pleinement informé des traitements.

Fournisseurs d’accès, opérateurs et failles de sécurité

À l’autre bout de la chaîne, les infrastructures de télécommunication et les fournisseurs d’accès jouent un rôle clé. Les opérateurs de téléphonie cellular, les sociétés qui gèrent l’web fixe, les factors d’échange locaux sont les portes d’entrée et de sortie des flux. Eux aussi peuvent être ciblés par des attaques, des tentatives d’intrusion ou des demandes d’accès.

Dans les dernières années, plusieurs affaires de fuites de données ont montré la fragilité de certains systèmes : bases de données de shoppers, listes d’abonnés, historiques de communication se sont retrouvés partiellement exposés. Ces épisodes, parfois rapidement enterrés pour éviter un scandale, ont mis en lumière le manque de procédures standardisées en matière de notification, de réaction et de réparation.

La souveraineté numérique ne se décrète pas seulement à coups de déclarations politiques. Elle suppose une maîtrise concrète de ces couches methods, des audits réguliers, des obligations précises imposées aux opérateurs, des capacités d’enquête en cas d’incident. Pour l’heure, le pays fait face à cette complexité avec des moyens dispersés.

Clear Nano, symptôme d’un marché dérégulé des functions

Permissions intrusives et modèles économiques opaques

En se focalisant sur Clear Nano, les consultants libanais du numérique ont voulu attirer l’consideration sur un modèle plus giant. De nombreuses functions, souvent gratuites, reposent sur un modèle économique fondé sur la collecte et la monétisation des données des utilisateurs. Pour rentabiliser leurs providers, les éditeurs agrègent des informations de navigation, de localisation, d’utilization, qui sont ensuite utilisées pour du ciblage publicitaire ou revendues à des partenaires.

Le problème ne réside pas uniquement dans l’existence de cette économie des données, mais dans son opacité. Peu d’utilisateurs lisent réellement les situations d’utilisation. Peu d’entre eux comprennent les implications methods des autorisations accordées. Entre un bouton « accepter » et une liste de permissions, l’écart est immense, et le système encourage l’acceptation automatique.

Dans le cas de Clear Nano, comme dans celui d’autres utilitaires similaires, l’utility d’optimisation n’est que la partie seen. Ce que les consultants pointent, ce sont les flux invisibles : en arrière-plan, la collecte d’informations qui peuvent, combinées, dresser un portrait détaillé des habitudes de l’utilisateur. Cette dynamique, répétée à l’échelle de hundreds of thousands de téléphones, produit une masse de données dont ni l’utilisateur, ni l’État n’ont la maîtrise.

Public vulnérable, appareils peu sécurisés

Cette vulnérabilité est accentuée au Liban par la diffusion d’appareils d’entrée de gamme, qui ne reçoivent pas toujours de mises à jour de sécurité régulières. Les variations anciennes d’Android restent largement utilisées, faute de moyens pour acquérir des modèles plus récents. Les correctifs de sécurité, quand ils existent, sont rarement installés.

Dans cet environnement, les functions peuvent exploiter des failles connues pour étendre encore leurs capacités. Les outils de nettoyage comme Clear Nano se présentent souvent comme des options à la lenteur des appareils, promettant de libérer de la mémoire et de « booster » des systèmes vieillissants. Ils parlent le langage du soulagement immédiat, dans un contexte où le renouvellement d’un téléphone représente un effort financier vital.

Les personnes âgées, les adolescents, les publics peu familiarisés avec les notions de cybersécurité sont particulièrement exposés. Pour eux, l’utility qui promet d’« optimiser » le téléphone est un allié, pas un risque. La pédagogie sur ces sujets reste limitée, et l’école elle-même, prise dans ses propres difficultés, n’a ni le temps ni les moyens d’en faire un axe central.

Une régulation tardive et partielle

Lenteur législative et textes inadaptés

Sur le plan juridique, le Liban a accumulé un retard. Les réflexions sur une loi globale de safety des données personnelles ont pris des années. Lorsque des textes ont fini par être adoptés ou amendés, ils l’ont souvent été sous la pression d’exigences internationales, pour faciliter les échanges avec certains partenaires économiques ou se conformer à des requirements minimaux.

Ces lois, bien que nécessaires, restent souvent en retard sur les pratiques. Elles définissent des principes généraux – consentement, finalité des traitements, obligation de sécurité – sans toujours préciser les mécanismes de contrôle, les sanctions effectives, les autorités de régulation dotées de moyens réels. L’écart entre la lettre du texte et la mise en œuvre demeure vital.

Dans le cas des functions mobiles, la query de la compétence territoriale complique encore les choses. Un éditeur situé à l’étranger, qui diffuse son utility through des plateformes globales, échappe en grande partie aux devices classiques du droit nationwide. Les autorités libanaises devraient passer par des mécanismes de coopération internationale, longs et incertains, pour engager des poursuites.

Initiatives fragmentées et rôle des associations

Face à ces limites, une partie du travail de veille est menée par des associations, des groupes de chercheurs et des collectifs de professionnels. Ce sont eux qui testent des functions, publient des rapports, alertent le public et les médias. Ce sont eux aussi qui plaident pour une meilleure prise en compte de la souveraineté numérique dans les politiques publiques.

Mais ces initiatives restent fragmentées. Elles manquent de moyens, de relais institutionnels, de continuité. Une alerte comme celle sur Clear Nano fait du bruit pendant quelques jours, avant d’être recouverte par d’autres urgences. Sans relais politique sturdy, ces signaux se dissipent dans un paysage déjà saturé d’inquiétudes.

Souveraineté des données et politiques publiques

Données de santé, d’éducation, de sécurité sociale

Au-delà des smartphones individuels, la query centrale demeure : où vont, et qui contrôle, les données générées par les grandes fonctions de l’État ? Les dossiers médicaux dans les hôpitaux, les bases de données des écoles et universités, les fichiers de la sécurité sociale, les registres fonciers, les informations sur les bénéficiaires d’aides sociales sont autant de cibles potentielles.

Dans le cadre de programmes de modernisation, certaines establishments ont commencé à numériser massivement leurs archives, à mettre en place des systèmes d’info intégrés, à externaliser la gestion de certaines plateformes. Si ce mouvement est mal encadré, il risque de multiplier les factors d’entrée pour des acteurs non autorisés, qu’il s’agisse de groupes criminels, de sociétés privées ou de providers de renseignement étrangers.

La souveraineté des données ne consiste pas uniquement à empêcher des fuites. Elle implique de décider, collectivement, de ce qui peut être stocké, où, avec quelles garanties, pour quels usages. Elle suppose de limiter la collecte aux informations strictement nécessaires, d’encadrer les partages, de prévoir des droits pour les citoyens : accès, rectification, recours.

Transparence et responsabilité

Pour l’on the spot, peu de citoyens libanais savent où sont conservées leurs données, combien de temps, par qui et pour quoi faire. Les formulaires, qu’ils soient papier ou électroniques, demandent souvent des informations sans expliquer clairement leur utilité. Les politiques de confidentialité, lorsqu’elles existent, restent rarement lues et encore moins contains.

Introduire de la transparence dans ce domaine serait un premier pas. Informer les utilisateurs lorsque leurs données sont traitées, notifier les incidents de sécurité, publier des rapports réguliers sur les pratiques des administrations et des grandes entreprises, sont autant de mesures capables de reconstruire un minimal de confiance. Mais cela suppose une volonté politique, une tradition de la reddition de comptes et des establishments capables d’imposer des corrections.

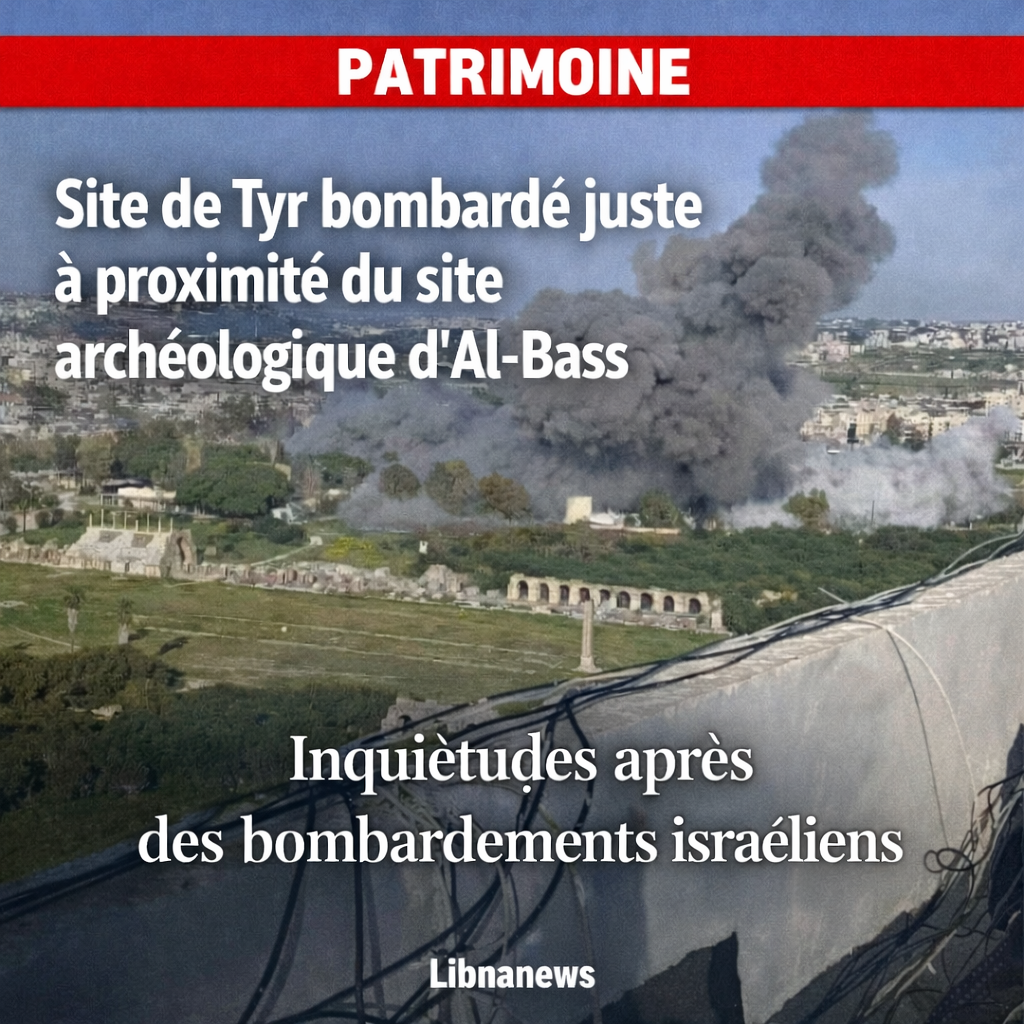

Un enjeu stratégique dans un pays fragilisé

La query de la souveraineté numérique peut paraître théorique dans un pays où l’effondrement économique, la crise de l’électricité, l’instabilité politique et les tensions au Sud occupent l’essentiel de l’consideration. Pourtant, elle touche à tous ces domaines. Une administration affaiblie, une inhabitants appauvrie, des infrastructures fragiles sont d’autant plus vulnérables aux abus de données, aux intrusions et aux manipulations.

L’alerte sur Clear Nano a montré qu’une easy utility, installée sur des hundreds of thousands d’appareils, peut devenir le level de départ d’un questionnement plus vaste : qui, au Liban, défend réellement l’intérêt collectif dans l’espace numérique ? Les réponses, pour l’on the spot, restent partielles. Elles passent par des initiatives associatives, quelques décisions ponctuelles, des déclarations de principe.

Le défi, pour les années à venir, sera de transformer ces signaux en politique publique cohérente. Cela suppose de considérer le numérique non comme un easy secteur method, mais comme un terrain de souveraineté à half entière, au même titre que les frontières physiques, la monnaie ou l’énergie. Sans cela, les données continueront de circuler selon des logiques qui échappent au pays, tandis que les citoyens, eux, resteront exposés, sans le savoir, à des usages qu’ils n’ont jamais consentis.

– Commercial –